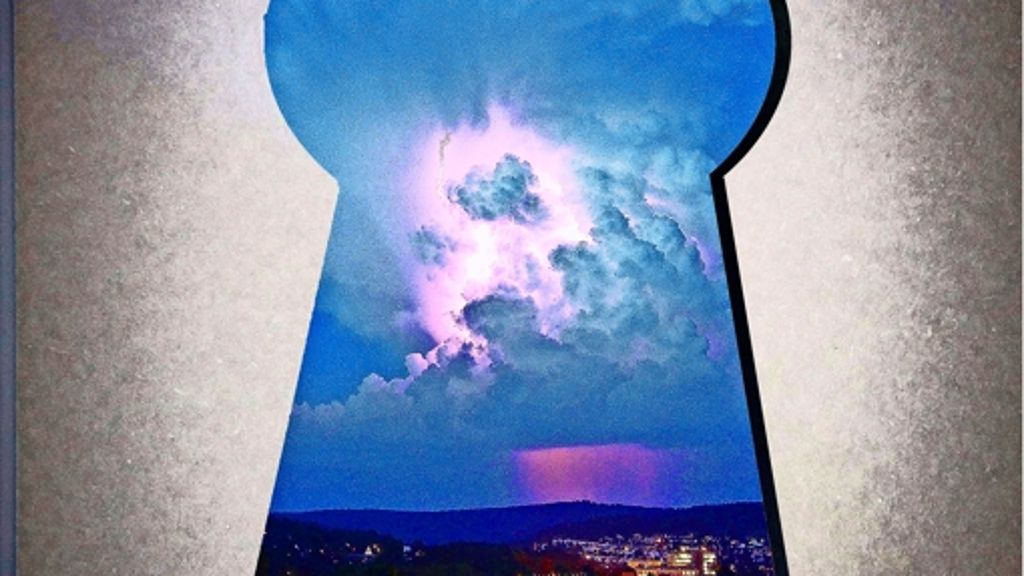

Wie sicher sind Daten, die man über die Cloud mit anderen teilt – etwa die Adressen und Kontonummern der Vereinsmitglieder? Es gibt Wege, sie zu verschlüsseln. Aber wer auf der sicheren Seite sein will, muss bei der Bequemlichkeit Abstriche machen.

Stuttgart - Die Idee ist so einfach wie genial: Die gewaltigen Computerspeicher von Google, Amazon und anderen großen Unternehmen sind ohnehin mit dem Internet verbunden. Warum soll man überschüssige Speicherkapazitäten nicht vermieten? Um auch Privatmenschen die Vorteile eines Speicherkontingents nahezubringen, das sie von überall erreichen können, gibt es Angebote für Neulinge in der „Wolke“ sogar kostenlos.

Und wo bleibt die Kontrolle über die Dateien, die man der Wolke anvertraut? Wer liest mit, und wie kann sich ein Nutzer, der keine IT-Abteilung im Rücken hat, davor schützen? Es gibt in der Tat Anbieter, die Fragen wie diese beantworten. Doch die eine, umfassend befriedigende Antwort gibt es nicht. Ein Risiko bleibt, selbst bei durchdachten Cloud-Lösungen.

Als Beispiel soll ein kleiner Verein dienen, mit ehrenamtlichen Vorstandsmitgliedern, die sich nicht auf eine Geschäftsstelle stützen können, sondern ihre Vereinsaufgaben zu Hause erledigen. Was liegt näher, als gemeinsam benutzte Unterlagen in einen Wolkenspeicher zu legen: die Adresskartei des Vereins mit den Angaben zu Konten und Mitgliedsbeiträgen, die Finanzabrechnungen des Kassenführers, wichtige Korrespondenz und vertrauliche Planungsunterlagen – alles Dinge, die die Öffentlichkeit nichts angehen oder aus Datenschutzgründen vertraulich gehalten werden müssen, auch gegenüber neugierigen Mitarbeitern von Cloud-Anbietern und Geheimdiensten.

Bei Dropbox könnte die NSA mitlesen

Die einfachste und beliebteste Lösung scheidet deshalb von vorneherein aus: Dropbox. 300 Millionen Kunden habe allein diese Firma, meldete die Online-Ausgabe der US-Zeitung „Financial Times“ am 20. Juli. Dropbox macht es seinen Kunden besonders leicht: Man installiert eine Software auf dem PC, legt sich mit E-Mail-Adresse und Passwort ein Konto an, und schon erscheint ein neuer Ordner, dessen Inhalt mit der persönlichen Dropbox automatisch abgeglichen wird. Erreichbar sind die Daten über das Internet von überall, mit jedem Browser oder einer Smartphone-App. Benutzeranmeldung genügt.

Doch im vergangenen Jahr tauchte Dropbox in den Unterlagen auf, die der ehemalige Geheimdienstmitarbeiter Edward Snowden veröffentlicht hat. In einer Liste von Unternehmen, die der NSA Daten ihrer Kunden zur Verfügung stellen, sei Dropbox als künftiger („coming soon“) Kooperationspartner bezeichnet, meldete am 7. Juni 2013 die Zeitung „USA Today“.

Zwar speichert Dropbox die Dateien seiner Kunden verschlüsselt, und wer will, kann sich für die Anmeldung, wie beim Online-Banking, einen Wegwerf-Code (TAN) per SMS oder Smartphone-App zuschicken lassen. Doch der geheime Schlüssel zu den gespeicherten Dateien liegt bei Dropbox. Die Firma verteidigt das mit dem Wunsch, es den Kunden bequem zu machen: „Um gewährleisten zu können, dass jeder Nutzer die Möglichkeit hat, Dateien online problemlos anzuzeigen und freizugeben, wird die Erstellung von privaten Schlüsseln von Dropbox nicht unterstützt“, heißt es lapidar. Das könne sich in Zukunft ändern; bis dahin könne der Kunde ja Verschlüsselungssoftware anderer Anbieter benutzen.

Die gibt es in der Tat, und sogar aus Deutschland. Das bekannteste Programm ist Boxcryptor der Augsburger Firma Secomba. Für Privatanwender gibt es eine kostenlose Version, die allerdings so eingeschränkt ist, dass der Beispielverein damit nicht auskommt. Boxcryptor verschlüsselt Dateien nicht nur für Dropbox, sondern auch für mehrere andere Wolkenanbieter.

Boxcryptor verschlüsselt für die Dropbox

Die Software erzeugt ein neues Laufwerk auf dem PC. Was dort abgelegt wird, überträgt sie automatisch verschlüsselt in den lokalen Ordner des Cloud-Anbieters, von wo es dessen Software wiederum ins Netz überträgt. Der Cloud-Anbieter erhält also den geheimen Schlüssel nicht. Allerdings kennt den nun Boxcryptor, beziehungsweise Secomba, und der Schlüssel wird sogar in der Cloud abgelegt, wenn auch verschlüsselt. Das erlaubt es, von einem anderen PC oder einem Smartphone mit Boxcryptor-Software aus bequem auf die Dateien in der Wolke zuzugreifen. Wer aus Sicherheitsgründen auf diese Bequemlichkeit verzichten will, kann sogar den geheimen Boxcryptor-Schlüssel auf seinem PC behalten. Dann muss er den aber auf alle anderen Geräte übertragen, die Zugriff auf die Wolken-Daten haben sollen.

In einem Vergleichstest fand die Zeitschrift „c’t“ an der Sicherheit von Boxcryptor nichts auszusetzen, während den Testern die Dokumentation einer ähnlichen Software namens Cloudfogger aus Göppingen teilweise zu vage blieb und deshalb ihr Misstrauen weckte. Beide Programme haben gemeinsam, dass man dem Versprechen glauben muss, dass der geheime Schlüssel nicht hinterrücks an den Anbieter übertragen wird. Und ohne die Software des Anbieters kommt man auf keinen Fall an seine Daten in der Wolke.

Warum zwei Programme für Wolke und Verschlüsselung installieren, wenn es auch mit einem geht? Wissenschaftler der ETH Zürich haben ein ihrer Meinung nach sicheres Cloud-Modell ausgetüftelt. Eine Weiterentwicklung ist unter dem Namen Wuala realisiert. Eigentümer des Dienstes ist allerdings inzwischen der amerikanische Hardwareanbieter Seagate Technology. Nach einer Anfangsphase mit kostenlosen Angeboten verlangt der Dienst inzwischen von Neukunden eine Gebühr. Wuala verspricht, alle Dateien so zu verschlüsseln, dass selbst die eigenen Mitarbeiter sie nicht entschlüsseln können. Dazu werden die Daten in der Wuala-eigenen Software (für PC oder Smartphone) verschlüsselt; der Schlüssel verlasse nie den eigenen Computer, heißt es. Verlässlich prüfen lässt sich das nicht, einen Anlass zu Misstrauen gab es bisher aber auch nicht.

Wer an einem PC ohne Wuala-Software sitzt, hat eine letzte Chance, trotzdem an seine Daten in der Wuala-Cloud zu kommen. Dazu muss auf dem Rechner die Programmiersprache Java installiert und die Nutzung von kleinen Java-Programmen (sogenannten Applets) im Browser freigegeben sein. Das ist aber oft nicht der Fall, vor allem nicht an Arbeitsplatzrechnern im Unternehmen, weil es mit Java-Applets oft Sicherheitsprobleme gibt.

Mit Truecrypt verschlüsselt man selbst

Unserem Beispielverein genügt das alles nicht. Der Vorstand ist höchst misstrauisch. Er will die Verschlüsselung in die eigene Hand nehmen. Das geht: Es gibt Verfahren, ganze Ordner und deren Unterordner zu verschlüsseln, indem man sie in eine Containerdatei packt. Diese Containerdatei muss man nach jeder noch so kleinen Änderung dann erneut in die Wolke hochladen – was Dropbox dann auch intelligent macht, indem es nur die Teile des Containers hochlädt, die sich geändert haben.

Zum Verschlüsseln verwendet man das kostenlose Programm Truecrypt, und zwar in der Version 7.1a. (Die Entwicklung von Truecrypt wurde kürzlich eingestellt, aber in dieser Version haben Sicherheitsexperten bisher keinen Mangel gefunden). Truecrypt verlangt ein Passwort, dann erscheint der Inhalt der Containerdatei in einem neuen Laufwerk auf dem PC. Nach dem Schließen von Truecrypt verschwindet das Laufwerk, und zurück bleibt die Containerdatei voller scheinbarem Datenmüll.

Aber auch hier gilt: Ohne die Software Truecrypt kommt man an seine Daten nicht heran, etwa auf einem PC am Arbeitsplatz. In diesem Fall gibt es auch keine Ausweichmöglichkeit über das Smartphone, denn Truecrypt gibt es nicht für mobile Geräte. Zudem darf es nicht vorkommen, dass zwei Vorstandsmitglieder des Beispielvereins gleichzeitig mit dem Container in der Wolke arbeiten. Dann liefert nämlich die Wolke zwei veränderte Containerdateien zurück. Wer die Containerdatei klein hält oder mehrere kleine Container anlegt, senkt dieses Risiko.

Auch dieses Beispiel zeigt: Wer die Cloud nutzen will, muss entweder dem Anbieter einen Rest an Vertrauen entgegenbringen – oder aber seine Ansprüche an Bequemlichkeit reduzieren.